Introducción

El panorama de la ciberseguridad en 2024 se caracteriza por un aumento exponencial de amenazas sofisticadas y ataques coordinados a gran escala. Con la digitalización acelerada de servicios y la adopción masiva de la nube, las empresas y usuarios finales enfrentan desafíos sin precedentes. En este artículo, exploramos las cinco tendencias clave que están redefiniendo cómo protegemos nuestros datos y sistemas en un mundo hiperconectado.

El Contexto Actual: Una Crisis Invisible

Según el último informe de ciberseguridad global, los ransomware aumentaron un 150% en 2023, mientras que los ataques de phishing evolucionaron para engañar incluso a los profesionales más experimentados. La pandemia aceleró la transformación digital, pero también expandió la superficie de ataque. Las organizaciones deben ahora reimaginar sus estrategias para hacer frente a un ecosistema de amenazas dinámico y persistentemente cambiante.

Las 5 Tendencias Clave para 2024

La ciberseguridad no se trata solo de防御, sino de proactividad y anticipación. Estas cinco tendencias marcan el rumbo que adoptará el sector en los próximos meses:

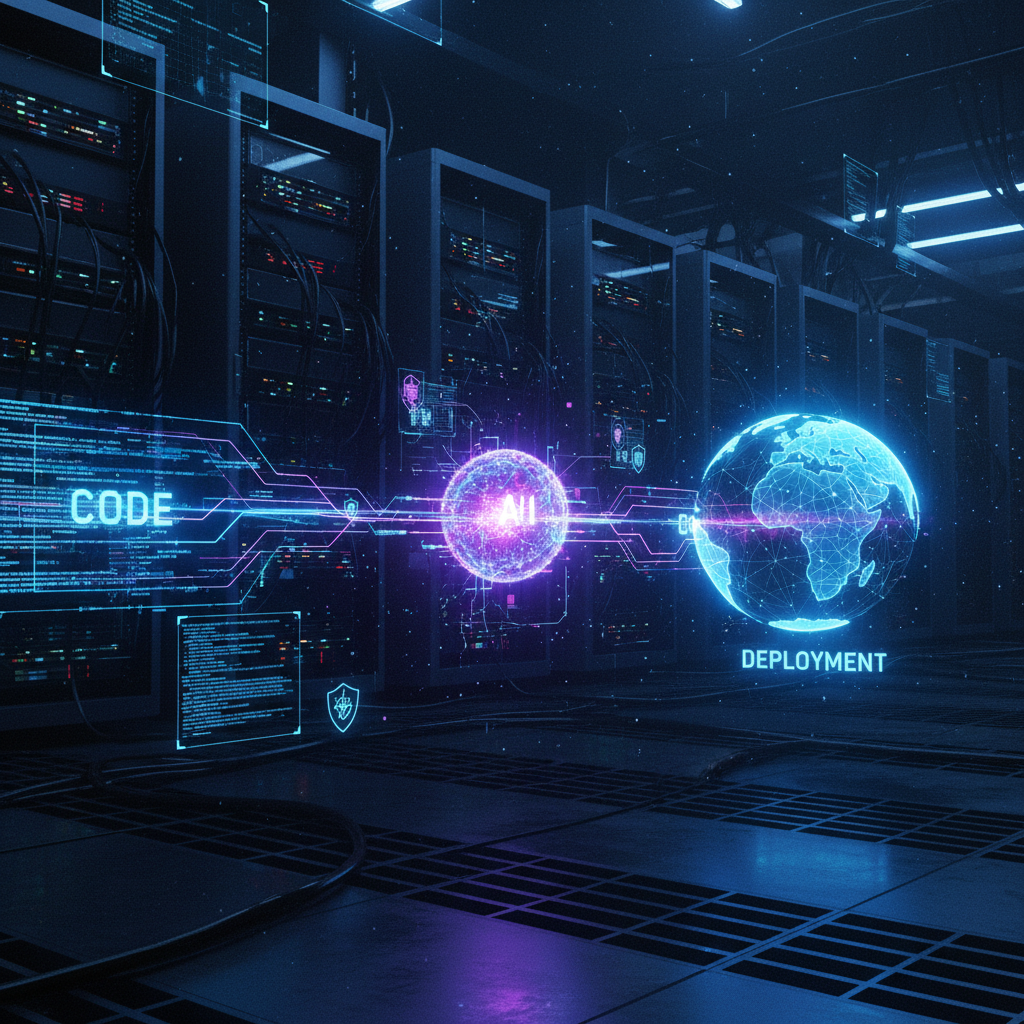

- Inteligencia Artificial y Machine Learning: La IA ya no es un concepto futurista, sino una herramienta esencial para detectar patrones anómalos en tiempo real. Algoritmos avanzados predicen amenazas antes de que materialicen, mientras que los sistemas de respuesta automatizada neutralizan ataques en segundos. Sin embargo, los atacantes también utilizan IA, creando un escenario de “carrera armamentista” tecnológica.

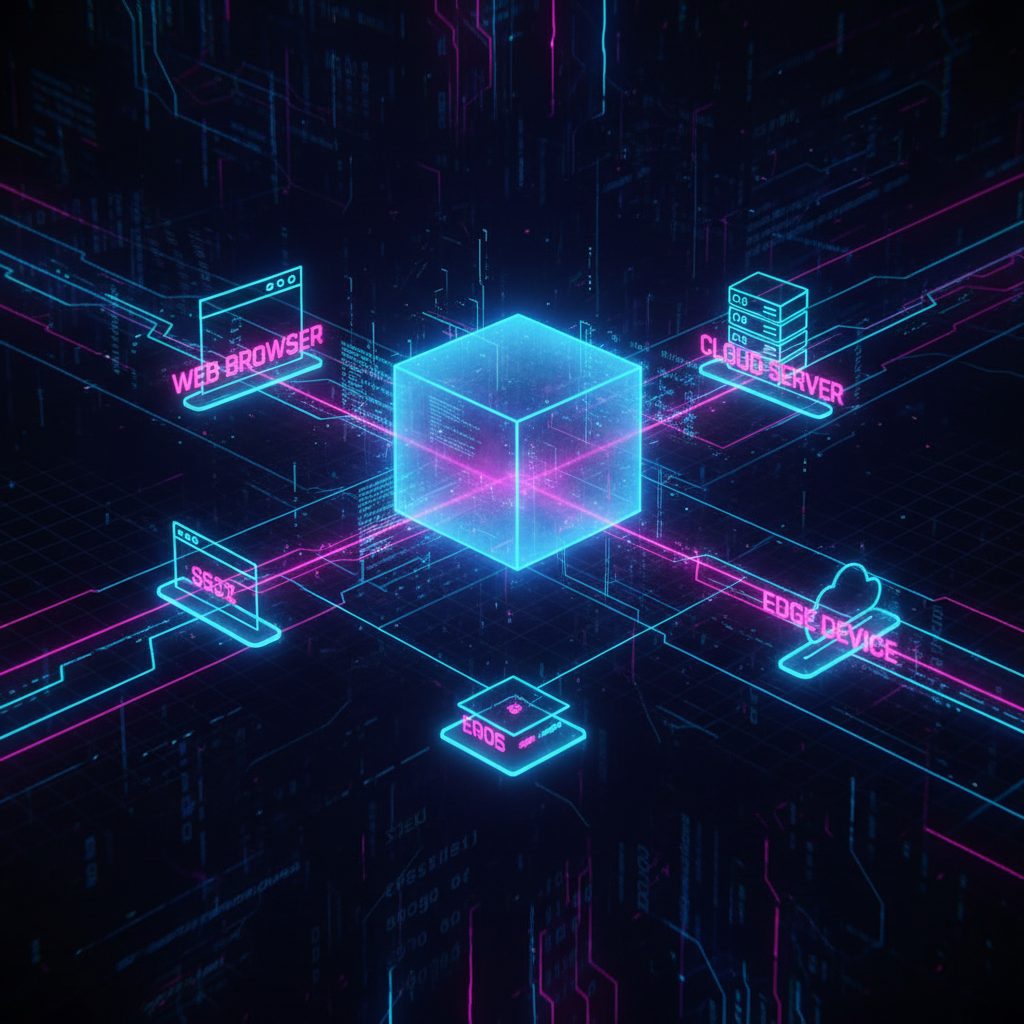

- Arquitectura Zero Trust: El modelo “confiar y verificar” ha quedado obsoleto. Zero Trust opera bajo el principio “nunca confíes, siempre verifica”, exigiendo autenticación multifactor y microsegmentación de redes. Este enfoque es fundamental para entornos distribuidos y remotos.

- Seguridad en la Nube Hiperescalable: Con el 80% de las empresas usando multicloud, la seguridad ya no es un problema local. Las herramientas de Cloud Security Posture Management (CSPM) y Cloud Workload Protection Platform (CWPP) son críticas para auditar y proteger recursos en la nube. La automatización y la orquestación son clave.

- Ciberseguridad de la Cadena de Suministro: El ataque a SolarWinds demostró que el más débil es el eslabón. Las organizaciones exigen ahora Software Bill of Materials (SBOM) para rastrear cada componente en tiempo real. La transparencia se convierte en un requisito legal y operativo.

- Privacidad por Diseño: Las regulaciones como GDPR y CCPA obligan a integrar la privacidad desde el inicio. Tecnologías como el cifrado homomórfico permiten procesar datos sin exponerlos, representando un salto cuántico en la protección de información sensible.

Impacto Multidimensional

Estas tendencias no afectan solo a los equipos de TI. En el ámbito corporativo, la seguridad se alinea con la estrategia de negocio. Para desarrolladores, DevSecOps es ahora una disciplina no negociable. Los usuarios finales, por su parte, requieren educación continua para no convertirse en el eslabón más débil.

Recomendaciones Prácticas

- Realizar auditorías de seguridad trimestrales.

- Invertir en formación continua para equipos técnicos y no técnicos.

- Adoptar plataformas unificadas de gestión de amenazas (XDR).

- Implementar autenticación biométrica y sin contraseña.

- Monitorear cadenas de suministro con tecnologías blockchain.

Conclusión

La ciberseguridad en 2024 es un ecosistema complejo donde la tecnología, la estrategia y la cultura convergen. Las organizaciones que adopten estas tendencias no solo se protegerán, sino que ganarán una ventaja competitiva. El futuro de la protección digital no está en soluciones aisladas, sino en una arquitectura integral, anticipatoria y colaborativa. ¿Tu organización está lista?